RANSOMWARE

Via: https://www.profissionaisti.com.br/2016/09/ransomware-sequestrador-de-arquivos-como-se-proteger-desta-ameaca/

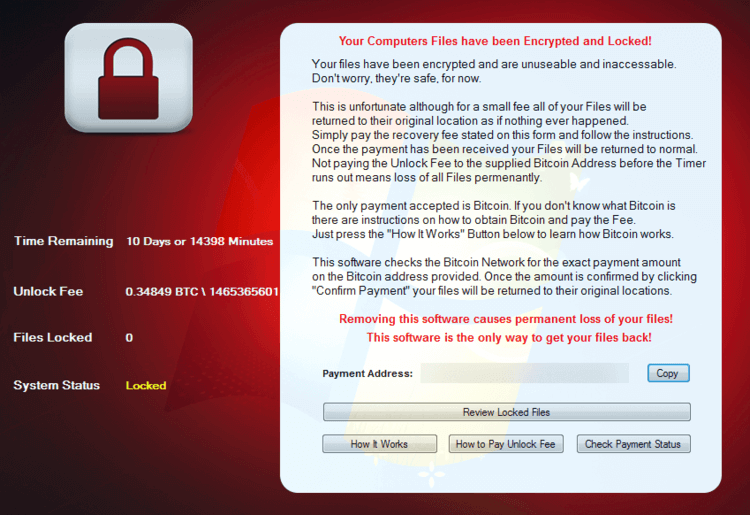

Ransomware é um tipo de malware que, após infectar o sistema, cobra um determinado preço pelo resgate dos arquivos infectados. Sem dúvida, uma grande dor de cabeça para quem não está protegido.

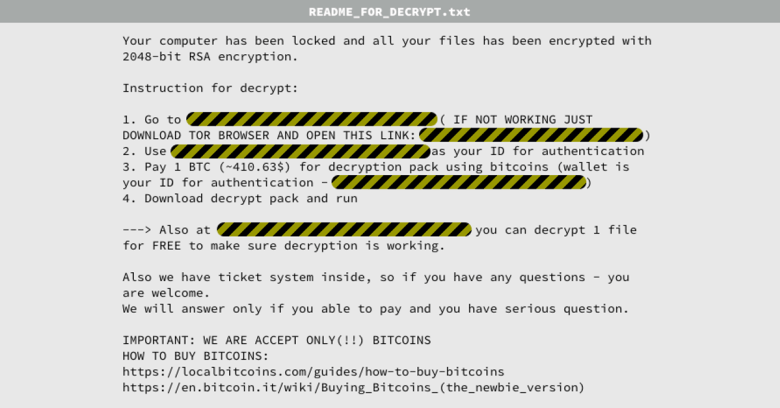

Alguns tipos de Ransomwares criptografam os arquivos impossibilitando sua abertura de forma simples. Já outros, apenas travam o sistema, exibindo uma mensagem na tela de como pagar o resgate, que pode variar entre U$ 100 até U$1000 dólares. O único método para recuperar os arquivos é através de uma chave privada, que infelizmente é mantida nos servidores dos criminosos e só é fornecida com o pagamento. Mesmo a vítima realizando o pagamento, não há garantias do resgate e a conscientização é fundamental, pois ainda não há ferramentas de descriptografia disponíveis para todos os tipos de Ransomware existentes.

E o número de vítimas está crescendo: segundo a KasperskyLab, a quantidade de usuários atacados por Ransomware de criptografia aumentou de 131 mil para 718 mil em 2015-2016. Como exemplo, podemos citar o Ransomware CryptoWall, que foi descoberto em 2014 e até hoje continua infectando sistemas em todo o mundo, levando prejuízos financeiros e psicológicos para as pessoas, principalmente ligadas no ramo empresarial.

Extensões criptografadas pelo Ransomware

Quando o seu computador é infectado pelo vírus CryptoWall, diversas extensões são criptografadas e as mais comuns são: (xls, wpd, wb2, txt, tex, swf, SQL, tf, RAW, ppt, png, pem, pdf, pdb, PAS, odt, obj, msg, mpg, mp3, lua, key, jpg, hpp, gif, eps, DTD, doc, der, CRT, cpp, cer, bmp, bay, avi, Ava, ass, asp, js, py, PL, dB).

O mercado negro de Ransomware tem se mostrado muito lucrativo, como apontam diversas empresas de segurança. O primeiro vírus que criptografa arquivos conhecido foi o Dirty Decrypt, após ele veio o CryptoLocker, PowerLocker, Citroni, CryptoWall, CryptoWall 2, CryptoWall 3, Torrent Locker, Cryptographic Locker e recentemente o TeslaCrypt, que utiliza criptografia simétrica RSA-2048 para criptografia.

Conheça abaixo alguns exemplos de Ransomware:

Ransomware Reveton

Em 2012, foi descoberto o Ransomware conhecido como Reveton, que começou a se espalhar rapidamente.

Quando o sistema é infectado, é exibido um aviso supostamente vindo de uma agência de segurança, alegando que o computador tem sido usado para atividades ilegais, como o download de software pirata.

O aviso informa ao usuário que, para desbloquear o sistema, é necessário pagar uma multa utilizando um serviço como Ukash ou paysafecard. Para reforçar que o aviso é verdadeiro, é exibido na tela do computador o endereço IP além da imagem da webcam, dando a sensação de que realmente o computador está sendo vigiado por alguém.

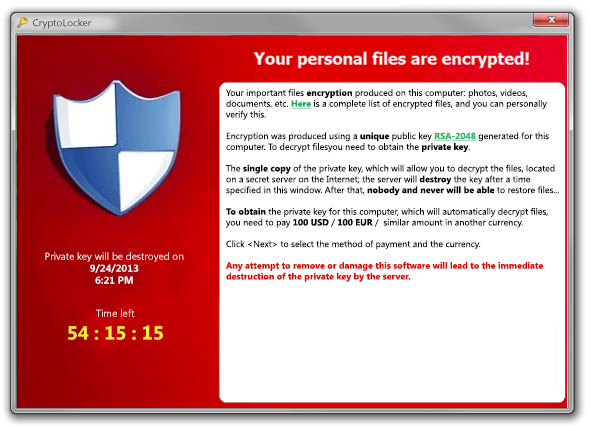

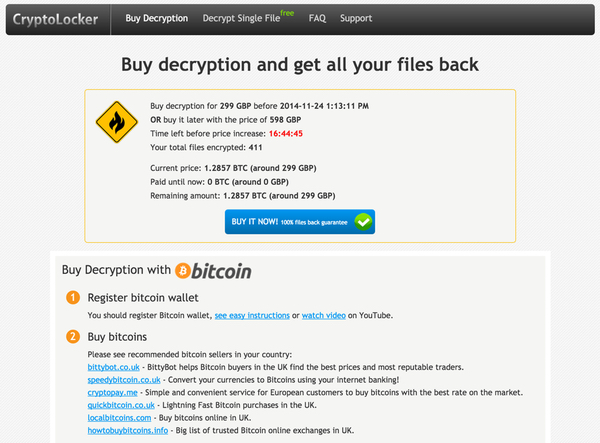

Ransomware CryptoLocker

Uma nova versão do vírus que criptografa arquivos reapareceu em setembro de 2013, como um trojan chamado CryptoLocker, e que agora gerava uma chave de criptografia de 2048 bits RSA.

Esse vírus exibe uma mensagem dizendo que irá excluir a chave privada se um pagamento de Bitcoin não for realizado dentro de 3 dias após a infecção.

Devido a complexidade e o tamanho da Chave de criptografia que usa, os analistas e os afetados pelo Ransomware Cryptolocker o consideram extremamente difícil de reparar.

Estima-se que, pelo menos, US 3 milhões foram extorquidos com o malware.

Ransomware CryptoLocker.F e TorrentLocker

Em setembro de 2014, surgiu uma nova onde de trojans ransomware, sendo o primeiro alvo na Austrália, nomeados CryptoWall e CryptoLocker (como um CryptoLocker 2.0, sem relação com o CryptoLocker original).

Os trojans se espalhavam através de e-mails fraudulentos com mensagens sobre falhas de encomenda.

A Symantec informou que estas novas variantes, que se identificou como CryptoLocker.F, não tem relação com o CryptoLocker original devido as diferenças nas suas operações.

Outro trojan criado nesta época foi o Ransomware Torrent Locker, que também usa a mesma keystream para cada computador infectado, tornando a criptografia difícil de ser quebrada.

No final de 2014, foi estimado que mais de 9.000 usuários tinham sido infectados pelo Torrent Locker.

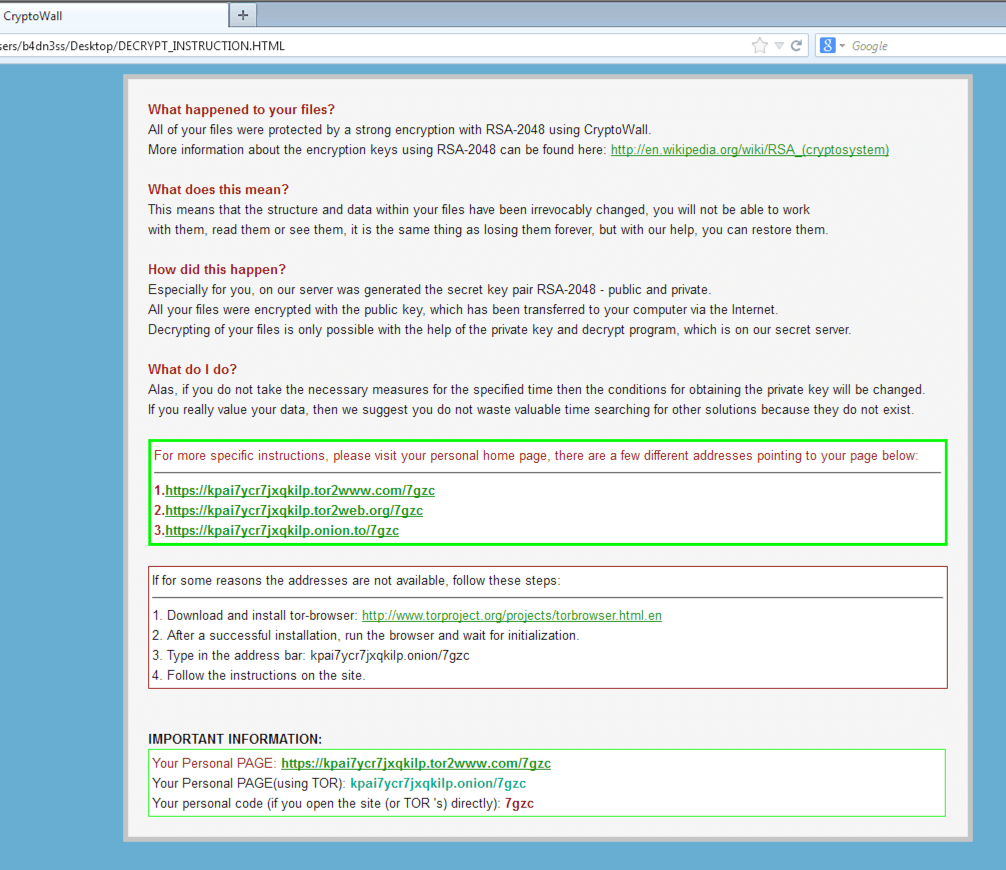

Ransomware Cryptowall – Help Decrypt

Outro perigoso Ransomware, o Cryptowall, apareceu pela primeira vez em 2014. Ele foi distribuído como parte de uma maliciosa campanha de rede de publicidade no final de setembro de 2014, tendo como alvos vários sites. Os anúncios eram redirecionados para sites fraudulentos que usavam plugins para o navegador baixar os dados.

O vírus que criptografa arquivos utiliza o JavaScript como parte de um anexo de e-mail, que baixa executáveis disfarçados como imagens JPG.

Para evitar a detecção pelo antivírus, o malware Cryptowall cria novos executáveis do explorer.exe e svchost.exe para se comunicar com seus servidores.

Além da criptografia de arquivos, o vírus que criptografa arquivos também exclui as cópias de sombra de volume, e instala spyware para rouba senhas e carteiras Bitcoin.

A versão mais recente, o Cryptowall 4.0, reforçou seu código para evitar a detecção pelo antivírus e criptografa não só os dados, mas também os nomes de arquivos.

Ransomware KeRanger

KeRanger é o primeiro Ransomware desenvolvido para o sistema operacional da Apple, OS X. Ele apareceu em março de 2016.

O KeRanger criptografa os arquivos do usuário e pede um pagamento em Bitcoin para descriptografar os arquivos.

Para ser instalado no sistema, há um executável com a extensão .DMG que está disfarçado como um arquivo Rich Text. O vírus dorme por três dias, em seguida, começa a criptografar os arquivos.

Ele adiciona um documento de texto para obter instruções sobre como descriptografar os arquivos e usa a chave pública de 2048 RSA para criptografar.

Para quem achava que não existia vírus para os sistema da Apple, aqui está um exemplo que a segurança nunca é 100%.

Ransomware Manamecrypt – CryptoHost

Esse vírus que criptografa arquivos informa que seus dados estão criptografados e exige um pagamento de ,33 bitcoins ou cerca de US140,00 dólares para obter seus arquivos de volta. Mas na realidade os seus dados não são criptografados, e sim copiados em um lugar protegido por senha utilizando arquivos .rar.

Quando o CryptoHost infecta o computador da vítima, ele move certos arquivos de dados em um lugar protegido localizado na pasta C: \ Users \ [nome do usuário] \ AppData \ Roaming. Este arquivo terá um nome de 41 caracteres e sem extensão.

Como se proteger?

Tal como em outras formas de softwares maliciosos, os anti-vírus podem não detectar uma instalação do Ransomware, especialmente os mais recentes. Se um ataque é detectado em seu estágio inicial, vai levar um tempo para a criptografia ocorrer, e com a remoção imediata do Ransomware os danos serão menores.

Você deve ter uma preocupação especial ao lidar com os Ransomwares, utilizando um bom anti-vírus com outras políticas de segurança que te ajudarão na prevenção.

Mantenha uma cópia de segurança dos dados armazenados em locais protegidos, pois os malwares podem criptografar um Backup que esteja armazenado em um HD USB ou servidor de backup. Você pode tentar realizar uma restauração da copia de sombra de arquivos ou fazer uma recuperação de arquivos utilizado um sistema tipo o Data Recovery. Geralmente, o Ransomware exclui o arquivo original e cria um novo criptografado. A ideia aqui e recuperar os arquivos que foram excluídos pelo Ransomware.

Enquanto algumas ameaças e ataques de Ransomware não podem ser totalmente eliminadas, o uso da estratégia de segurança em camadas é a melhor possível. Mantenha um backup dos seus arquivos isolado da sua rede principal.

Recentemente a Kaspersky, juntamente com outras empresas de segurança, conseguiram recuperar algumas chaves de criptografia do Ransomware CoinVault nos servidores dos criminosos. Para você tentar recuperar seus arquivos, acesse o link > Kaspersky.

No momento são essas informações que tenho para auxiliar na tentativa de proteção, remoção e recuperação de arquivos criptografados. Se você tiver alguma outra solução que funcione, compartilhe conosco, pois realmente essas ameaças podem complicar a vida de muita gente!

Se você ainda não foi atingido por essa ameaça, como dizem, o melhor remédio é a prevenção.

Artigo publicado originalmente em Blog Marco Andrade

quinta-feira, 13 de outubro de 2016

Posted by Rafael Holanda

Como instalar o IFTOP no CentOS

Como instalar o IFTOP no CentOS

Pré-requerimentos :

libpcap

libncurses

Instalando pré-requerimentos:

yum -y install libpcap libpcap-devel ncurses ncurses-devel

Efetue o Download do programa:

wget http://www.ex-parrot.com/pdw/iftop/download/iftop-0.17.tar.gz

Vamos a instalação:

1º Comando, descompacte o arquivo:

tar -zxvf iftop-0.17.tar.gz

2º Comando, entre no diretório descompactado:

cd iftop-0.17

3º Comando, execute o arquivo configure:

./configure

4º Comando, instale o programa:

make && make install

Aguarde o término da compilação e pronto, o programa foi instalado.

Para abrir o monitor de banda, digite:

iftop

Caso queira monitorar uma interface específica, digite como no exemplo:

iftop -i eth0

Pré-requerimentos :

libpcap

libncurses

Instalando pré-requerimentos:

yum -y install libpcap libpcap-devel ncurses ncurses-devel

Efetue o Download do programa:

wget http://www.ex-parrot.com/pdw/iftop/download/iftop-0.17.tar.gz

Vamos a instalação:

1º Comando, descompacte o arquivo:

tar -zxvf iftop-0.17.tar.gz

2º Comando, entre no diretório descompactado:

cd iftop-0.17

3º Comando, execute o arquivo configure:

./configure

4º Comando, instale o programa:

make && make install

Aguarde o término da compilação e pronto, o programa foi instalado.

Para abrir o monitor de banda, digite:

iftop

Caso queira monitorar uma interface específica, digite como no exemplo:

iftop -i eth0

quinta-feira, 2 de junho de 2016

Posted by Rafael Holanda

quinta-feira, 25 de fevereiro de 2016

Posted by Rafael Holanda

Definir configurações de reconexão e tempo limite para as sessões dos Serviços de Área de Trabalho Remoto

Aplica-se a: Windows Server 2008 R2

Por padrão, o Serviços da Área de Trabalho Remota permite que os

usuários se desconectem de uma sessão remota sem efetuar logoff e finalizar a

sessão. Quando uma sessão está em estado desconectado, os programas em execução

permanecem ativos mesmo que o usuário não esteja mais conectado ativamente.

- No servidor do Host da

Sessão da Área de Trabalho Remota, abra a Configuração do Host da Sessão

da Área de Trabalho Remota. Para abrir a Configuração do Host de Sessão da

Área de Trabalho Remota, clique em Iniciar, aponte para Ferramentas

Administrativas, aponte paraServiços da Área de Trabalho Remota e

clique em Configuração do Host de Sessão da Área de Trabalho

Remota.

- Em Conexões,

clique com o botão direito no nome da conexão e clique em Propriedades.

- Na caixa de diálogo Propriedades da

conexão, na guia Sessões, selecione uma das seguintes opções,

conforme necessário:

- Marque a caixa de seleção Substituir

configurações de usuário e, em seguida, defina as configurações

de tempo limite para Encerrar uma sessão desconectada, Limite

de sessão ativa e Limite de sessão ociosa.

- Marque a caixa de seleção Substituir

configurações de usuário e, em seguida, selecione uma das

seguintes configurações de reconexão: Desconectar-se da sessão ou Encerrar

sessão.

- Clique em OK.

Alterações nas configurações de tempo limite e reconexão não são aplicadas

em sessões conectadas no momento das alterações. As alterações terão

efeito na próxima vez em que o usuário estabelecer uma conexão ao servidor

Host da Sessão da Área de Trabalho Remota.

- Definir limite de tempo para

sessões desconectadas

- Definir limite de tempo para

sessões ativas, porém ociosas, dos Serviços de Área de Trabalho Remota

- Definir limite de tempo para

sessões ativas dos Serviços de Área de Trabalho Remota

- Terminar sessão quando os

limites de tempo forem atingidos

- Configuração do Computador\Diretivas\Modelos

Administrativos\Componentes do Windows\Serviços de Área de Trabalho

Remota\Host da Sessão da Área de Trabalho Remota\Limites de Tempo da

Sessão

- Configuração do

Usuário\Diretivas\Modelos Administrativos\Componentes do Windows\Serviços

de Área de Trabalho Remota\Host da Sessão da Área de Trabalho

Remota\Limites de Tempo da Sessão

Use o seguinte procedimento para especificar as configurações de tempo

limite e reconexão de uma sessão remota.

Para especificar as configurações de tempo limite e reconexão para uma

sessão remota

quinta-feira, 2 de julho de 2015

Posted by Rafael Holanda

Business Motivation Model (BMM)

O Business

Motivation Model (BMM) foi desenvolvido pelo Business Rule Group e fornece um

sistema e estrutura para o desenvolvimento, comunicação e gestão de planos de

negócios de uma forma organizada.

O BMM:

·

Identifica

fatores que motivam o estabelecimento de Planos de Negócio;

·

Identifica

e define os elementos dos Planos de negócio;

·

Indica

como todos estes fatores e elementos se inter-relacionam.

Existem duas

áreas principais no BMM:

·

Fins e os Meios:

o

Fins: coisas que a

organização deseja alcançar. Exemplo, Metas e Objetivos.

o

Os Meios: coisas que a

organização irá empregar para alcançar os Fins. Por exemplo, Estratégias,

Táticas, políticas de negócio e Regras de Negócio.

·

Influenciadores:

o

Moldam os elementos dos

Planos de negócio e as Avaliações feitas sobre os impactos de tais

influenciadores nos Fins (SWOT).

As duas áreas estão

relacionadas para a empresa atingir o que deseja, ou seja, quais os meios necessários para alcançar os Fins desejados.

Visão geral do

BMM

·

Fins:

é o que a empresa quer ser,

não diz como alcançá-la. Os Fins podem ser sobre mudança, por exemplo,

desenvolver uma nova linha de negócio ou mudar para um novo mercado ou sobre

manter sua posição corrente relativa ao mercado de competição. No BMM os Fins

estão categorizados em Visão e Resultados Desejados. Os Resultados Desejados

por sua vez é divido em Metas e Objetivos.

·

Visão: descreve um estado futuro da organização, sem levar em consideração de

como irá alcançá-la. Uma Visão é suportada por Missões e é ampliada pelas

Metas.

·

Resultados

desejados: são suportados

por Planos de Ação, que pode ser tanto Estratégias como Táticas. Os Resultados

Desejados são divididos em:

o

Metas:

é uma indicação de um estado ou condição da empresa a se trazer ou sustentar

através de meios apropriados. Uma meta amplifica uma visão, isto é, indica o

que deve ser satisfeito para alcançar eficazmente a visão.

o

Objetivos

é uma indicação de um atingível, tempo-alvejado e alvo mensurável que a empresa

procura encontrar a fim de conseguir suas metas.

·

Meios:

representa qualquer

dispositivo, capacidade, regime, técnica, restrição, agência, instrumento ou

método que podem ser chamados, ativados ou executados para alcançar os Fins

(Missão, Plano de Ação Estratégica ou Tática, etc.). Os Meios não indicam as etapas

necessárias para explora, nem as responsabilidades por estas tarefas, mas sim

apenas as capacidades que podem ser exploradas para alcançar os Fins desejados.

·

Missão: da empresa descreve o que é ou será feito no "dia-a-dia", faz

com que a visão seja operativa, isto é, ela indica a atividade em curso para

fazer com que a visão seja realizada. Uma missão é planejada por meio das

estratégias.

·

Plano

de ação: que inclui

Estratégias e Táticas, representam os elementos básicos de um plano em geral ou

solução global que a empresa irá ter para alcançar seus resultados desejados.

o

Estratégia:

é um componente para

atingir a missão, ela representa o essencial do plano de ação para alcançar os

fins, uma estratégia é aceita pela a empresa como o caminho certo para alcançar

suas metas, tendo em conta os limites e riscos de seu ambiente.

o

Tática:

é um plano de ação que

representa parte do detalhe das estratégias, geralmente, dão suporte para

objetivos.

·

Diretivas:

indicam como os planos de

ação devem, ou não devem, ser realizados, eles governam os Planos de Ação.

Especificamente, uma Diretivas define ou restringe ou libera alguns aspectos da

empresa. Destina-se a afirmar a estrutura ou controlar ou influenciar o

comportamento do negócio, e é indicado na forma declarativa.

o

Políticas

de negócio é uma diretiva

não acionável cuja o propósito é governar ou guiar a empresa. Políticas de

negócio fornecem o básico para as regras de negócio.

o

Regras

de negócio é uma diretiva,

destinada a governar, orientar ou influenciar o comportamento do negócio, em

apoio a política de negócio que foi formulada em resposta a uma oportunidade,

ameaça, força ou fraqueza.

·

Influenciadores: coisa que pode causar uma mudança que afete

a empresa no emprego dos meios e no alcance dos fins. O influenciador pode

também confirmar que não há mudanças onde mudanças eram esperadas, os

influenciadores são considerados neutros até que alguém faça uma avaliação

sobre como eles impactam nos fins e nos meios.

o

Influenciadores internos: são influenciadores dentro da empresa que

podem impactar nos meios e nos seus alcances.

o

Influenciadores externos: São influenciadores fora da fronteira

empresarial que podem impactar nos meios e nos seus alcances.

sexta-feira, 24 de abril de 2015

Posted by Rafael Holanda

Como fazer backup das impressoras usando o snap-in Gerenciamento de impressão no Windows Server 2008

Como fazer backup das impressoras usando o snap-in Gerenciamento de impressão no

Windows Server 2008

1. Clique em Iniciar, clique em Ferramentas administrativas e, em seguida, clique duas vezes em Gerenciador de servidores.

2. No Gerenciador de servidores, clique com o botão funções e, em seguida, clique em Adicionar funções.

3. Clique para selecionar a caixa de seleção Serviços de impressão e, em seguida, clique em Avançar.

4. Clique duas vezes em Avançar e, em seguida, clique em instalar.

5. Quando o processo de instalação estiver concluído, clique em Fechar.

6. Clique em Iniciar, clique em Ferramentas administrativas e, em seguida, clique em Gerenciamento de impressão.

7. Na janela do Gerenciamento de impressão , clique em Gerenciamento de impressão e, em seguida, clique em Migrar impressoras.

8. Certifique-se de filas e os drivers de impressora para um arquivo de exportação está selecionada e, em seguida, clique em Avançar.

9. Na janela Selecione um servidor de impressão , clique em um servidor de impressão na rede, digite o nome do servidor de impressão remoto e, em seguida, clique em Avançar.

10. Na janela Examinar a lista de itens a ser exportado , clique em Avançar.

11. Na janela Selecionar o local do arquivo , digite um local para o qual você deseja fazer backup as impressoras. Por exemplo, digite o seguinte local:

unidade_do_sistema: \backup\remoteservername.printerExport

12. Clique em Concluir.

Como restaurar impressoras no Windows Server 2008

1. Clique em Iniciar, clique em Ferramentas administrativase, em seguida, clique duas vezes em Gerenciador de servidores.

2. No Gerenciador de servidores, clique com o botão funçõese, em seguida, clique em Adicionar funções.

3. Clique para selecionar a caixa de seleção Serviços de impressão e, em seguida, clique em Avançar.

4. Clique duas vezes em Avançar e, em seguida, clique em instalar.

5. Quando o processo de instalação estiver concluído, clique em Fechar.

6. Clique em Iniciar, clique em Ferramentas administrativase, em seguida, clique em Gerenciamento de impressão.

7. Na janela do Gerenciamento de impressão , clique em Gerenciamento de impressãoe, em seguida, clique em Migrar impressoras.

8. Clique em Importar filas e os drivers de impressora de um arquivoe, em seguida, clique em Avançar.

9. Na janela Selecionar o local do arquivo , digite um local para o qual você deseja restaurar as impressoras.

unidade_do_sistema: \backup\remoteservername.printerExport

10. Clique em Avançar duas vezes.

11. Na janela Selecione um servidor de impressão , certifique-se de que o servidor de impressão estiver listado é o servidor de impressão que hospeda as impressoras e, em seguida, clique em Avançar.

12. Na janela Selecionar opções de importação , clique em Avançar.

13. Clique em Concluir.

via

quinta-feira, 16 de abril de 2015

Posted by Rafael Holanda

Converter máquina físicia em máquina virtual Hyper-V com o Disk2VHD

Passo a passo para execução

1 - Link para download do Disk2VHD

2 - Abrir ou descompactar os arquivos baixados

3 - Abrir o executável

4 - Esta é a etapa mais importante, quando devemos selecionar as opções de conversão. Logicamente, a unidade a ser selecionada é a do Sistema. Se não marcar a opção “Use Vhdx”, a imagem criada será no formato Vhd, e isso dependerá apenas do sistema que utiliza – se suporta ou não a extensão. “Use Volume Shadow Copy” é interessante que esteja marcada, pois a conversão é feita “a quente” – com o SO em execução. Selecione em qual local a imagem será criada em “VHD File Name:”.

5 - Agora, basta esperar alguns minutos e sua imagem estará pronta.

1 - Link para download do Disk2VHD

2 - Abrir ou descompactar os arquivos baixados

3 - Abrir o executável

4 - Esta é a etapa mais importante, quando devemos selecionar as opções de conversão. Logicamente, a unidade a ser selecionada é a do Sistema. Se não marcar a opção “Use Vhdx”, a imagem criada será no formato Vhd, e isso dependerá apenas do sistema que utiliza – se suporta ou não a extensão. “Use Volume Shadow Copy” é interessante que esteja marcada, pois a conversão é feita “a quente” – com o SO em execução. Selecione em qual local a imagem será criada em “VHD File Name:”.

5 - Agora, basta esperar alguns minutos e sua imagem estará pronta.

Habilitando masquerading/forwarding no CentOS 7

Edite

/etc/sysctl.conf:$ vim /etc/sysctl.conf

Adicionar (ou modificar) esta linha no arquivo:

net.ipv4.ip_forward = 1

Finalmente carregue as novas configurações:

sysctl -p /etc/sysctl.confquarta-feira, 11 de março de 2015

Posted by Rafael Holanda

VPN com OpenVPN - CentOS

Instalado o OpenVPN com suporte à biblioteca de compressão de dados:

yum install gcc make openssl-devel -y

wget http://www.oberhumer.com/opensource/lzo/download/lzo-2.02.tar.gz

$ tar -xzvf lzo-2.02.tar.gz

$ cd lzo-2.02

$ ./configure

$ make

$ su

# make install

wget http://openvpn.net/release/openvpn-2.0.9.tar.gz

$ tar -xzvf openvpn-2.0.9.tar.gz

$ cd openvpn-2.0.9

$ ./configure

$ make

$ su

# make install

Vamos criar um usuário e um grupo chamados openvpn

# groupadd openvpn

# useradd -g openvpn -s /dev/null openvpn >/dev/null 2>&1

# passwd -l

Configurando nossa VPN na Matriz:

O OpenVPN pode operar com 3 tipos de criptografia. Nenhuma criptografia (apenas o túnel), criptografia com chaves estáticas e no modo TLS, em que as chaves são trocadas periodicamente. No nosso exemplo, usaremos criptografia com chaves estáticas.

1 - Execute os seguintes comandos:

mkdir /etc/openvpn

Criamos o diretório onde estarão todos os arquivos de configuração.

openvpn --genkey --secret /etc/openvpn/chave

Foi gerada uma chave de criptografia com o nome de chave dentro do diretório /etc/openvpn.

cat /etc/openvpn/chave

Só para visualizarmos o conteúdo da chave que geramos.

touch /etc/openvpn/matriz.conf

Crie esse arquivo com o seguinte conteúdo:

# Usar como interface o driver TUN

dev tun

# 10.0.0.1 IP da matriz

# 10.0.0.2 IP remoto, da filial

ifconfig 10.0.0.1 10.0.0.2

# Entra no diretório onde se encontram

# os arquivos de configuração

cd /etc/openvpn-matriz

# Indica que esse túnel possui uma

# chave criptográfica

secret chave

# OpenVPN usa a porta 5000/UDP por

# padrão. Cada túnel do OpenVPN deve

# usar uma porta diferente.

port 5000

# Usuário e grupo que irão executar o

# daemon do OpenVPN

user openvpn

group openvpn

# Especifica uma MTU comum entre as

# partes - MATRIZ e FILIAL

tun-mtu 1500

tun-mtu-extra 32

# Usa a biblioteca lzo para

# compactação dos dados que irão

# trafegar no túnel

comp-lzo

# Envia um ping via UDP para a parte

# remota a cada 15 segundos para

# manter a conexão de pé em firewall

# statefull.

ping 15

# Nível de log

verb 3

Em seguida, vamos iniciar a conexão no servidor, faltando apenas configurar a filial. Execute o seguinte comando no servidor da Matriz:

openvpn --config /etc/openvpn/matriz.conf --daemon

# ifconfig tun0

tun0 Link encap:Point-to-Point Protocol

inet addr:10.0.0.1 P-t-P:10.0.0.2 Mask:255.255.255.255

UP POINTOPOINT RUNNING NOARP MULTICAST MTU:1255 Metric:1

RX packets:1383257 errors:0 dropped:0 overruns:0 frame:0

TX packets:1144968 errors:0 dropped:0 overruns:0 carrier:0

collisions:0 txqueuelen:10

RX bytes:82865921 (79.0 Mb) TX bytes:383951667 (366.1 Mb)

Se aparecer algo assim ou parecido, o túnel na Matriz já está pronto e a espera da conexão da filial.

Configurando nossa VPN na Filial:

A parte da instalação na filial é exatamente igual a da Matriz, é só seguir os passos descritos no tópico instalação.

Já na parte de configuração, não muda muita coisa também, pois o maior trabalho é simplesmente copiar a chave que geramos na Matriz por um canal seguro até a filial.

mkdir /etc/openvpn

Copie a chave gerada na matriz para a filial com seguinte comando:

scp /etc/openvpn/chave ip_filial:/etc/openvpn

Em seguida crie o arquivo de configuração chamado filial.conf:

touch /etc/openvpn/filial.conf

Inicie a conexão na filial com o seguinte comando:

openvpn --config /etc/openvpn/filial.conf --daemon

ifconfig tun0

tun0 Link encap:Point-to-Point Protocol

inet addr:10.0.0.2 P-t-P:10.0.0.1 Mask:255.255.255.255

UP POINTOPOINT RUNNING NOARP MULTICAST MTU:1255 Metric:1

RX packets:1383257 errors:0 dropped:0 overruns:0 frame:0

TX packets:1144968 errors:0 dropped:0 overruns:0 carrier:0

collisions:0 txqueuelen:10

RX bytes:82865921 (79.0 Mb) TX bytes:383951667 (366.1 Mb)

Ok! Se aparecer algo assim, sua VPN, está de pé!!! Teste pingando de uma ponta a outra:

ping 10.0.0.1

PING 10.0.0.1 (10.0.0.1) 56(84) bytes of data.

64 bytes from 10.0.0.1: icmp_seq=1 ttl=63 time=11.9 ms

64 bytes from 10.0.0.1: icmp_seq=2 ttl=63 time=6.09 ms

64 bytes from 10.0.0.1: icmp_seq=3 ttl=63 time=5.93 ms

64 bytes from 10.0.0.1: icmp_seq=4 ttl=63 time=8.15 ms

64 bytes from 10.0.0.1: icmp_seq=5 ttl=63 time=6.19 ms

Se aparecer algo assim, sua VPN já esta funcionando. Agora só falta adicionarmos as rotas para as redes internas se enxergarem.

Antes de adicionarmos as rotas, é necessário ativar o roteamento no kernel em ambas as pontas (Matriz e Filial). Execute os seguintes comandos na matriz e filial:

echo 1 > /proc/sys/net/ipv4/ip_forward

Para adicionar a rota com destino a rede da Filial, execute de dentro do servidor da Matriz o seguinte comando:

route add -net 192.168.2.0/24 gw 10.0.0.2

Para adicionar a rota com destino a rede da Matriz, execute de dentro do servidor da Filial o seguinte comando:

route add -net 192.168.1.0/24 gw 10.0.0.1

Bom, agora é só testar. Tente pingar de dentro de uma máquina da LAN da Matriz com destino a LAN da Filial. Vale lembrar também que temos que colocar toda a seqüência de comandos acima no rc.local de sua distro, para que a mesma carregue as configurações ao iniciar o sistema operacional.

yum install gcc make openssl-devel -y

wget http://www.oberhumer.com/opensource/lzo/download/lzo-2.02.tar.gz

$ tar -xzvf lzo-2.02.tar.gz

$ cd lzo-2.02

$ ./configure

$ make

$ su

# make install

wget http://openvpn.net/release/openvpn-2.0.9.tar.gz

$ tar -xzvf openvpn-2.0.9.tar.gz

$ cd openvpn-2.0.9

$ ./configure

$ make

$ su

# make install

Vamos criar um usuário e um grupo chamados openvpn

# groupadd openvpn

# useradd -g openvpn -s /dev/null openvpn >/dev/null 2>&1

# passwd -l

Configurando nossa VPN na Matriz:

O OpenVPN pode operar com 3 tipos de criptografia. Nenhuma criptografia (apenas o túnel), criptografia com chaves estáticas e no modo TLS, em que as chaves são trocadas periodicamente. No nosso exemplo, usaremos criptografia com chaves estáticas.

1 - Execute os seguintes comandos:

mkdir /etc/openvpn

Criamos o diretório onde estarão todos os arquivos de configuração.

openvpn --genkey --secret /etc/openvpn/chave

Foi gerada uma chave de criptografia com o nome de chave dentro do diretório /etc/openvpn.

cat /etc/openvpn/chave

Só para visualizarmos o conteúdo da chave que geramos.

touch /etc/openvpn/matriz.conf

Crie esse arquivo com o seguinte conteúdo:

# Usar como interface o driver TUN

dev tun

# 10.0.0.1 IP da matriz

# 10.0.0.2 IP remoto, da filial

ifconfig 10.0.0.1 10.0.0.2

# Entra no diretório onde se encontram

# os arquivos de configuração

cd /etc/openvpn-matriz

# Indica que esse túnel possui uma

# chave criptográfica

secret chave

# OpenVPN usa a porta 5000/UDP por

# padrão. Cada túnel do OpenVPN deve

# usar uma porta diferente.

port 5000

# Usuário e grupo que irão executar o

# daemon do OpenVPN

user openvpn

group openvpn

# Especifica uma MTU comum entre as

# partes - MATRIZ e FILIAL

tun-mtu 1500

tun-mtu-extra 32

# Usa a biblioteca lzo para

# compactação dos dados que irão

# trafegar no túnel

comp-lzo

# Envia um ping via UDP para a parte

# remota a cada 15 segundos para

# manter a conexão de pé em firewall

# statefull.

ping 15

# Nível de log

verb 3

Em seguida, vamos iniciar a conexão no servidor, faltando apenas configurar a filial. Execute o seguinte comando no servidor da Matriz:

openvpn --config /etc/openvpn/matriz.conf --daemon

# ifconfig tun0

tun0 Link encap:Point-to-Point Protocol

inet addr:10.0.0.1 P-t-P:10.0.0.2 Mask:255.255.255.255

UP POINTOPOINT RUNNING NOARP MULTICAST MTU:1255 Metric:1

RX packets:1383257 errors:0 dropped:0 overruns:0 frame:0

TX packets:1144968 errors:0 dropped:0 overruns:0 carrier:0

collisions:0 txqueuelen:10

RX bytes:82865921 (79.0 Mb) TX bytes:383951667 (366.1 Mb)

Se aparecer algo assim ou parecido, o túnel na Matriz já está pronto e a espera da conexão da filial.

Configurando nossa VPN na Filial:

A parte da instalação na filial é exatamente igual a da Matriz, é só seguir os passos descritos no tópico instalação.

Já na parte de configuração, não muda muita coisa também, pois o maior trabalho é simplesmente copiar a chave que geramos na Matriz por um canal seguro até a filial.

mkdir /etc/openvpn

Copie a chave gerada na matriz para a filial com seguinte comando:

scp /etc/openvpn/chave ip_filial:/etc/openvpn

Em seguida crie o arquivo de configuração chamado filial.conf:

touch /etc/openvpn/filial.conf

Com o conteúdo idêntico ao do arquivo matriz.conf, alterando somente as seguintes linhas:

ifconfig 10.0.0.2 10.0.0.1

# ESCOLHA UMA DAS POSSIBILIDADES ABAIXO NUNCA AS DUAS!!!!

remote 201.43.56.5 (se for IP fixo)

remote domain.com.br (IP dinâmico)

# Entra no diretório onde se encontram

# os arquivos de configuração

cd /etc/openvpn-filial

# ESCOLHA UMA DAS POSSIBILIDADES ABAIXO NUNCA AS DUAS!!!!

remote 201.43.56.5 (se for IP fixo)

remote domain.com.br (IP dinâmico)

# Entra no diretório onde se encontram

# os arquivos de configuração

cd /etc/openvpn-filial

Inicie a conexão na filial com o seguinte comando:

openvpn --config /etc/openvpn/filial.conf --daemon

ifconfig tun0

tun0 Link encap:Point-to-Point Protocol

inet addr:10.0.0.2 P-t-P:10.0.0.1 Mask:255.255.255.255

UP POINTOPOINT RUNNING NOARP MULTICAST MTU:1255 Metric:1

RX packets:1383257 errors:0 dropped:0 overruns:0 frame:0

TX packets:1144968 errors:0 dropped:0 overruns:0 carrier:0

collisions:0 txqueuelen:10

RX bytes:82865921 (79.0 Mb) TX bytes:383951667 (366.1 Mb)

Ok! Se aparecer algo assim, sua VPN, está de pé!!! Teste pingando de uma ponta a outra:

ping 10.0.0.1

PING 10.0.0.1 (10.0.0.1) 56(84) bytes of data.

64 bytes from 10.0.0.1: icmp_seq=1 ttl=63 time=11.9 ms

64 bytes from 10.0.0.1: icmp_seq=2 ttl=63 time=6.09 ms

64 bytes from 10.0.0.1: icmp_seq=3 ttl=63 time=5.93 ms

64 bytes from 10.0.0.1: icmp_seq=4 ttl=63 time=8.15 ms

64 bytes from 10.0.0.1: icmp_seq=5 ttl=63 time=6.19 ms

Se aparecer algo assim, sua VPN já esta funcionando. Agora só falta adicionarmos as rotas para as redes internas se enxergarem.

Antes de adicionarmos as rotas, é necessário ativar o roteamento no kernel em ambas as pontas (Matriz e Filial). Execute os seguintes comandos na matriz e filial:

echo 1 > /proc/sys/net/ipv4/ip_forward

Para adicionar a rota com destino a rede da Filial, execute de dentro do servidor da Matriz o seguinte comando:

route add -net 192.168.2.0/24 gw 10.0.0.2

Para adicionar a rota com destino a rede da Matriz, execute de dentro do servidor da Filial o seguinte comando:

route add -net 192.168.1.0/24 gw 10.0.0.1

Bom, agora é só testar. Tente pingar de dentro de uma máquina da LAN da Matriz com destino a LAN da Filial. Vale lembrar também que temos que colocar toda a seqüência de comandos acima no rc.local de sua distro, para que a mesma carregue as configurações ao iniciar o sistema operacional.

segunda-feira, 9 de março de 2015

Posted by Rafael Holanda

Instalar ou remover modo grafico

instalar modo grafico

Antes de instalar é bom instalar o repositório

#yum grouplist

#yum groupinstall "X Window System"

#yum groupinstall "Desktop"

#yum groupinstall "Fonts"

remover modo grafico

#yum groupremove "X Window System"

Para iniciar o sistema pelo modo grafico o arquivo

# vi /etc/inittab

Modo 5 inicia em modo grafico

id:5:initdefault:

Modo 3 inicia em modo texto

id:3:initdefault:

para salvar o arquivo :wq

quarta-feira, 4 de março de 2015

Posted by Rafael Holanda

Dsadd user - Criando usuários em massa no AD utilizando Dsadd user

Dsadd é uma ferramenta de linha de comando incluída no Windows Server 2008. Está disponível se você tiver a função de servidor Serviços de domínio Active Directory (AD DS) instalada. Para usar dsadd, você deve executar o comando dsadd em um prompt de comando elevado. Para abrir um prompt de comando elevado, clique em Iniciar, clique com o botão direito Prompt de comando e clique em Executar como administrador.

Sintaxe

dsadd user <UserDN> [-samid <SAMName>] [-upn <UPN>] [-fn <FirstName>] [-mi <Initial>] [-ln <LastName>] [-display <DisplayName>] [-empid <EmployeeID>] [-pwd {<Password> | *}] [-desc <Description>] [-memberof <Group> ...] [-office <Office>] [-tel <PhoneNumber>] [-email <Email>] [-hometel <HomePhoneNumber>] [-pager <PagerNumber>] [-mobile <CellPhoneNumber>] [-fax <FaxNumber>] [-iptel <IPPhoneNumber>] [-webpg <WebPage>] [-title <Title>] [-dept <Department>] [-company <Company>] [-mgr <Manager>] [-hmdir <HomeDirectory>] [-hmdrv <DriveLetter>:][-profile <ProfilePath>] [-loscr <ScriptPath>] [-mustchpwd {yes | no}] [-canchpwd {yes | no}] [-reversiblepwd {yes | no}] [-pwdneverexpires {yes | no}] [-acctexpires <NumberOfDays>] [-disabled {yes | no}] [{-s <Server> | -d <Domain>}] [-u <UserName>] [-p {<Password> | *}] [-q] [{-uc | -uco | -uci}]

Exemplo:

Usuário: 99999

Dominio: Dominio.corp

OU: gerentes

Nome: Joao Silva

Descrição: Gerente

Office: SP

Scprit de login: sp_gerente.bat

Senha inicial: 123456

Alterar no primeiro logon: Sim

Conta habilitada: sim

dsadd user cn=99999,cn=gerentes,dc=Dominio,dc=corp -samid 99999 -upn 99999@dominio.corp -fn Joao -ln Silva -display "Joao Silva" -desc Gerente -office SP -loscr sp_gerente.bat -pwd 123456 -mustchpwd yes -disabled no

Mais informações: http://technet.microsoft.com/en-us/library/cc731279.aspx

sexta-feira, 19 de dezembro de 2014

Posted by Rafael Holanda